Check Point Software detecta una campaña de phishing a través de Google Collection

Los investigadores de Check Point® Software Technologies Ltd. (NASDAQ: CHKP), un proveedor líder de soluciones de ciberseguridad a nivel mundial, han ampliado los últimos informes sobre ataques BEC 3.0 al identificar una nueva campaña de phishing centrada en el uso de Google Collection.

Parte de los servicios de la Big Tech, una herramienta que permite guardar enlaces, imágenes y videos para compartirlos con otros usuarios. Los ciberdelincuentes aprovechan la legitimidad de Google para ocultar enlaces maliciosos a webs falsas de criptomonedas, lo que les permite pasar inadvertidos y mejorar la eficacia de sus ataques.

Al compartir el acceso directo a Google Collection, los ciberdelincuentes envían un primer correo electrónico a través del sistema de notificaciones de Google con remitente no-reply@google.com.

De hecho, al pasar el cursor sobre la URL, se mostrará un enlace legítimo de Google, y al hacer clic en él redirige al usuario hasta una página real del servicio de Google. Y es que el verdadero enlace de phishing se esconde en el adjunto dentro de esta colección.

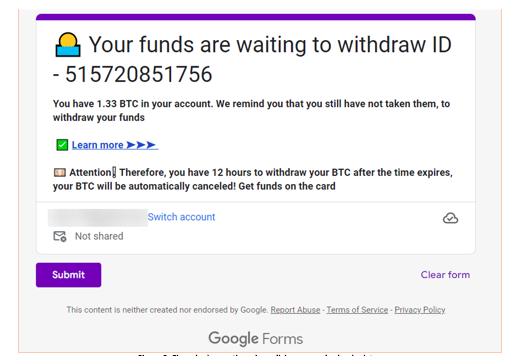

Según se puede ver en la siguiente imagen, la página de destino final vuelve a utilizar los servicios legítimos de Google, en esta ocasión con un formulario de cuestionario. Sin embargo, el propio servicio nos muestra una distinción importante en el pie de página: “Este contenido no ha sido creado ni respaldado por Google”.

Esto implica que, aunque el recipiente de este mensaje no sea malicioso, al tratarse de un servicio de uso abierto, el contenido de estos formularios sí podría serlo. Un privilegio que los ciberdelincuentes ya están explotando a su favor, incluyendo enlaces a sitios ilegítimos y maliciosos.

De esta manera, si los usuarios llegan al mensaje final tras haber pasado por diversos enlaces legítimos de Google, es más probable que confíen y compartan su información.

Tras su detección, el 5 de julio los investigadores Check Point Software compartieron con Google los resultados de su investigación para ayudar a encontrar una solución.

“Para protegerse contra estos ataques, las empresas deben implementar una ciberseguridad completa que también pueda escanear documentos y archivos”, explica Manuel Rodríguez, Gerente de Ingeniería de Seguridad para el Norte de América Latina de Check Point Software. “Hoy en día contamos con servicios de seguridad como Harmony Email, que utiliza la inteligencia para analizar y detectar múltiples indicadores de phishing, y crear una protección robusta que escanea y emula páginas web para evitar que estos ataques lleguen hasta los usuarios”.